Urbex, une relecture contemporaine de la mémoire et des ruines.

L’histoire de l’art est jalonnée de pratiques interrogeant notre rapport au patrimoine, à la mémoire et à l’espace. Alors que le voyageur romantique du XIXᵉ siècle s’émerveillait devant les ruines en quête d’une transcendance perdue, l’explorateur urbain contemporain, ou « urbexeur », plonge dans un monde en déshérence, révélant les vestiges d’une modernité obsolète.

Ce dialogue avec les traces de notre époque trouve des échos dans la tradition artistique : les artistes romantiques, fascinés par l’entropie et la nature reprenant ses droits, exploraient déjà la fugacité et la vanité humaine face au passage du temps. À Paris, dès les années 1800, les cataphiles s’aventuraient dans les catacombes, attirés par l’atmosphère mystérieuse de ces souterrains. Au XXᵉ siècle, des figures comme Eugène Atget documentaient les lieux désertés avant leur destruction, tandis que les surréalistes trouvaient dans les espaces abandonnés une source de poésie et d’inspiration.

Cette fascination pour les lieux en déshérence transcende les époques et disciplines. Pablo Neruda, dans son poème Maestranza de Noche (1923), après sa visite des usines de salpêtre abandonnées au nord du Chili, évoquait avec puissance ces espaces désertés :

« Ce cri se crispe en moi, tel un nerf tordu, Ou la corde brisée d’un violon. Chaque machine a une pupille ouverte, Pour me fixer, moi. »

L’exploration de l’obsolescence comme expérience esthétique

L’urbex contemporain, ou exploration urbaine dans sa traduction exacte, émerge dans les années 1980 et 1990. En Europe, les explorateurs investissent usines désaffectées, châteaux en ruines et hôpitaux psychiatriques abandonnés. Aux États-Unis, ils explorent les vieilles aciéries de Detroit ou les parcs d’attractions oubliés. Avec l’avènement d’Internet dans les années 2000, cette pratique a connu un essor grâce aux forums spécialisés et aux blogs facilitant le partage des découvertes ainsi que l’établissement de règles tacites comme « Take nothing but pictures, leave nothing but footprints ». Cependant, la vulgarisation de cette pratique via les réseaux sociaux tels qu’Instagram a posé des problèmes concernant les limites de la discipline, notamment en matière de conservation des lieux, de diffusion des adresses et de dégradation des espaces visités.

Ces démarches, qu’elles soient contemporaines ou issues de traditions littéraires, photographiques ou architecturales, partagent une quête du sublime : cette expérience de ce qui est à la fois beau et effrayant, capable d’ébranler nos certitudes.

Si les démarches anciennes cherchaient à transmettre ce sentiment par la représentation d’espaces fictifs ou réels, les démarches contemporaines misent davantage sur l’expérimentation directe de ce sentiment. Dans le film documentaire de Marion Dupuis et Adèle Le Canu, Urbex, Les Explorateurs des Temps Modernes, un des interviewés décrit ces édifices abandonnés comme des « décors de cinéma ».

Il est donc intéressant de noter qu’il ne s’agit pas uniquement de produire une restitution visuelle, une réconstitution historique ou une revendication patrimoniale, mais bien de rechercher une expérience mêlant l’effrayant et le beau, le sublime donc, en tant qu’expérience. La quête devient ainsi une performance en soi, difficilement traduisible en récit ou en image.

Oros, Accès Réussi

Oros comprend cette difficulté de transmission. En croisant Urbex, hacking, photographie et archivage numérique, il capture et réinterprèt les espaces abandonnés, transformant l’éphémère en témoignages visuels sans pour autant exploiter la représentation du sublime. Au lieu de cela, il nous invite à faire partie de sa démarche. En ce sens, il ne propose pas une exposition de photographies, mais une exposition de sa pratique d’Urbex mêlée à ses outils de programmation et de hacking.

À l’occasion de cette exposition, une sélection de 520 photographies, choisies par un algorithme codé par lui-même, sera présentée sous forme d’installation. Cette présentation sera accompagnée de diapositives illustrant sa pratique du hacking et d’un jeu vidéo basé sur son propre code.

Cette relation entre hacking et Urbex souligne une similitude fondamentale : dans les deux cas, il s’agit de contourner les obstacles pour découvrir des accès possibles. Oros préserve ainsi des fragments menacés par la censure ou l’obsolescence.

Face à l’immensité et au silence des espaces oubliés, son regard oscille entre fascination et humilité. Il décrit sa démarche comme une « chasse au trésor dans des espaces désaffectés qui deviennent son propre musée ».

Son œuvre interroge la vanité des constructions humaines, matérielles ou numériques, face au passage inexorable du temps, nourrie par son héritage architectural et sa passion pour la technologie. Inspiré notamment par Code Lyoko, il rêve de recréer ces lieux en 3D, offrant des immersions virtuelles dans des mondes disparus. Par la photographie et l’archivage numérique, il cherche à conserver une mémoire collective.

Inspiré par des figures comme Aaron Swartz et Julian Assange, il lutte contre la censure et promeut le partage des connaissances, opposant la pérennité des archives à l’éphémère du numérique.

Fidèle à sa pratique, Oros fonde sa démarche sur une éthique stricte : préserver les lieux visités, masquer leur localisation et limiter l’accès à ses « cartes aux trésors » privées, collaboratives mais restreintes. Ces cartes documentent l’évolution des sites, témoignant d’un travail de mémoire à la limite de l’archivage comme moyen de résistance.

Entretien avec Oros

L’entretien qui suit s’est déroulé sur plusieurs semaines entre Javier Dominguez, Commissaire d’exposition et Oros, explorateur urbain et hacker français aux multiples talents. Au fil de leurs échanges, Oros partage son parcours singulier, mêlant passion pour l’Urbex, expertise en informatique, et engagement contre la censure. De ses premières inspirations, comme le dessin animé « Code Lyoko », à la gestion d’un site web dédié à l’archivage et au partage de connaissances, il dévoile sa vision, toujours guidées par la curiosité et le respect des lieux qu’il explore.

Javier Doinguez (JD) : Nous débutons cet entretien où nous allons explorer ton univers créatif, mais aussi ta personnalité, tes envies et tes perspectives. Pour commencer, j’aimerais que tu te présentes, que tu nous racontes un peu ta vie et de ton métier.

Oros (O): Salut,

Dans le milieu de l’Urbex, je m’appelle Oros.

Je suis informaticien. Ou plus exactement hacker.

Hacker, cela veut dire que je suis curieux, j’aime démonter des trucs, comprendre comment ces choses fonctionnent, les bidouiller, les améliorer et surtout partager mes connaissances.

Donc oubliez les clichés que l’on trouve dans les films américains où l’on voit des gamins attaquer des sites gouvernementaux. Rien à voir.

Comment j’en suis arrivé à devenir « urbexeur » ?

C’est un ensemble de plusieurs choses.

Cela commence déjà par mon père. Il est architecte et m’a transmis sa passion pour l’architecture.

Avec lui, j’ai eu l’occasion de visiter ses chantiers et donc, d’accéder à des lieux non publics.

En parallèle de ça, je suis fan du dessin animé « Code Lyoko », diffusé sur France 3 au début des années 2000.

Dans ce dessin animé, on y suit les aventures d’adolescents qui passent leur temps libre dans une usine désaffectée. Là se trouve un supercalculateur qui leur permet d’accéder à un monde virtuel.

Et heureux hasard, là où je vivais, chez mes parents, il y avait des maisons et magasins abandonnés.

À mon grand regret, je n’ai jamais osé les visiter. Et je me suis toujours demandé ce qu’il restait dedans.

De là est née ma curiosité pour ces lieux abandonnés.

En 2007, j’intègre l’IUT informatique de Nantes, situé rue Maréchal Joffre.

Un super terrain de jeu pour commencer à s’initier à l’urbex !

Une très grosse partie de cet IUT était désaffectée, car elle ne respectait pas les normes de sécurité incendie.

Que du bonheur pour nous, étudiants fans de Half-Life. Nous pouvions enfin visiter des lieux obscurs, abandonnés, en quête de l’inconnu et de surprise.

En décembre 2007, j’ajoute un appareil photo et une lampe de poche à ma liste de Noël. Premiers équipements pour l’aventure et immortaliser ces découvertes.

En parallèle de mes études, je faisais de l’escalade (du bloc à l’IUT) et du parkour dans le centre-ville de Nantes.

Avec cet entraînement, je pouvais donc passer des murs de 3 m de haut, faire des sauts de 2 m de long entre deux murs, grimper sur des structures métalliques (anciens entrepôts de l’île de Nantes, grues, toits…).

C’était parti pour l’aventure.

Le rôle de la photographie

JD : Dans le milieu de l’urbex, la photographie joue un rôle essentiel dans l’archivage et la documentation des explorations. Comment choisis-tu ce que tu photographies lors de tes explorations, et qu’est-ce qui guide ta décision de partager ou de conserver ces images ?

O : Quand je photographie ces lieux, j’ai envie de tout prendre en photo pour garder une trace de l’existence de ces lieux.

Depuis le début, j’ai l’espoir qu’un jour, avec une IA, je puisse recréer virtuellement, en 3D, des lieux similaires dans lesquels on pourrait se balader, s’y perdre, partir à l’aventure, rêver d’un monde parallèle…

Après, j’ai certaines photos que je prends, car il y a un point de vue intéressant, une ambiance, un petit quelque chose qui attire l’œil.

Pour le tri, j’ai du mal. Je prends beaucoup de photos.

Je ne sais jamais quelles photos publier ou non en ligne.

Du coup, j’ai développé un système de vote sur l’un de mes sites web afin que mon entourage puisse voter pour les meilleures photos.

Gestion des archives

JD : Je suis intéressé par deux choses en particulier. Dans un premier temps, je voudrais que tu décrives la communauté qui t’aide à trier les photos. S’agit-il d’amis, de personnes que tu connais, de gens du cyberespace ? En deuxième lieu, que fais-tu des photos que tu ne publies pas ? Sont-elles effacées ? Stockées ?

O : Les personnes qui m’aident à trier les photos sont mes compagnons d’aventure, David et son fils Alexis.

Je les ai rencontrés par hasard, en 2013, lorsque j’explorais un cimetière de machines envahi de végétation.

Depuis cette date, nous formons une bonne équipe avec plus de 140 sites explorés ensemble en 11 ans.

Ils sont de précieux guides, capables de dénicher des sites improbables.

Une fois sur place, ils jouent le rôle d’éclaireur pendant que je prends les photos.

Énorme merci à vous, les gars, vous êtes top ! <3

Pour les photos que je ne publie pas, elles sont archivées sur des disques durs en attendant de trouver quoi en faire.

Une bonne partie d’entre elles sont « moins intéressantes » visuellement.

D’autres comportent des données sensibles (localisation du lieu, papiers administratifs, visages…).

L’une des règles d’or de l’urbex est de ne pas indiquer où se trouve le lieu.

C’est dans le but de le préserver des gens non respectueux (casseurs, voleurs, grapheurs…).

À propos des règles de l’urbex et de la cartographie des lieux

JD : C’est intéressant de voir que tu mènes cette pratique depuis si longtemps, et il est encore intéressant de voir que c’est à l’intérieur même de cette pratique que tu as découvert des personnes qui cherchent des expériences similaires. J’ai le souvenir d’avoir vu une photo d’Alexis lorsqu’il était petit dans ta collection. C’est fascinant de voir qu’il y a encore des registres plus tardifs qui montrent que ce petit garçon est devenu un adulte.

Il y a une chose que je ne comprends pas dans ta dernière réponse. Tu dis qu’une des règles de l’Urbex est de ne pas indiquer les lieux de ces visites afin de les préserver des possibles dégâts. Cependant, j’ai vu que tu dessines une cartographie de ces lieux. Non seulement tu indiques les lieux, mais j’ai vu qu’il y a un suivi de chacun de ces lieux. À chaque fois, on voit sur une carte si le lieu existe encore ou s’il est ou non accessible de nos jours. Comment fonctionne ceci ?

O : Lorsque nous visitons des sites désaffectés, nous croisons très souvent du monde et parfois des animaux.

Je précise que nous faisons de l’urbex uniquement de jour ! Et avec un bon matériel de sécurité !

Sur plus de 140 visites, nous avons croisé :

- des gens en balade, en tenue de ville,

- d’autres urbexeurs,

- des gamins qui jouent,

- 4 fois des voleurs de cuivres,

- une fois des squatteurs,

- un propriétaire du site,

- un gardien du site,

- des renards,

- des chauve-souris,

- des chouettes,

- des moutons,

- des chèvres,

- des vaches,

- des ânes,

- et des biches.

Nos rencontres se sont toujours très bien passées.

Nous allons à la rencontre des gens.

Cela permet de montrer que nous ne sommes pas malintentionnés, de connaître qui sont ces autres personnes, de récolter des infos sur d’autres sites et parfois l’historique du site.

Pour Alexis, oui, il apparaît quelques fois sur mes photos.

Au début, il nous ouvrait les portes en passant par de petits trous.

Maintenant, il a bien grandi.

Pour ma carte aux trésors, elle est privée. Seules quelques très rares personnes de mon entourage, en qui j’ai confiance, y ont accès.

Elle nous sert à visualiser les zones que nous avons visitées et à garder l’histoire de l’évolution des lieux.

L’emplacement géographique et les photos sont bien souvent tout ce qu’il reste des sites que nous avons visités après quelques mois/années.

Nous faisons souvent partie des derniers visiteurs.

C’est un peu un travail d’historien que je fais.

Dans le milieu, de nombreuses personnes se font leur propre carte.

Malheureusement, certains la rendent publique et parfois payante.

Ces cartes, qui ne sont pas toujours actualisées, entraînent :

- un afflux massif de visiteurs, bien souvent débutants,

- des dégradations,

- des « dérangements » pour les nouveaux propriétaires de ces sites.

Ces débutants, qui viennent des réseaux sociaux, n’ont aucune connaissance des règles de l’urbex, ce qui est malheureusement nuisible pour la pratique.

Ils dégradent les lieux et mettent en danger tout le monde, surtout lorsqu’ils explorent de nuit.

Hacking et urbex

JD : Au début de cet entretien, tu parlais de tes diverses pratiques. Tu te définis comme urbexeur, mais tu es aussi informaticien et hacker. Je n’avais pas encore compris que tes images étaient publiées, après avoir été triées par toi et tes camarades, sur le site web que tu alimentes depuis longtemps.

Avant de continuer, pourrais-tu m’expliquer les raisons de ce site web ? Cela m’intéresse particulièrement parce que, dans ta pratique du hacking, tu intègres systématiquement l’archivage. Certaines pages de ton site sont même exclusivement dédiées à sauvegarder des sites web en entier.

Puis, dans un deuxième moment, et même si cela peut paraître évident, je voudrais comprendre comment tu perçois les différences entre la pratique du hacking et celle de l’informatique. De plus, je voudrais savoir en quoi ta pratique de l’urbex peut être liée à ta pratique du hacking.

O : Ce qui est génial avec Internet, c’est que n’importe qui peut se créer un « petit chez soi » dans ce vaste réseau informatique.

Il peut être hébergé physiquement chez soi sur un ordinateur perso ou chez un hébergeur extérieur.

Les connaissances en informatique requises pour commencer sont vraiment très minimes.

Vers 2006, l’ADSL arrive chez mes parents avec Free. Une grosse révolution par rapport au modem 56k.

Enfin un accès à Internet en illimité !

Free proposait aussi, avec l’abonnement Internet, d’héberger nos sites perso.

À l’époque, j’étais lycéen. Je dessinais en 3D depuis quelques années et je commençais à créer mes premiers jeux vidéo.

Pour partager mes créations, je décide alors de créer mon premier site web perso en ligne.

J’y publie quelques jeux, qui, à l’époque, je distribuais sur des disquettes de 3,5 pouces.

J’y ajoute aussi quelques dessins 3D, bien dans la thématique de Matrix et des mondes virtuels.

C’était la classe d’avoir son propre site perso !

Après avoir créé plusieurs autres sites et acquis de nombreuses connaissances à l’IUT, en 2011, je crée mon nouveau site : ecirtam.net.

Encore une référence à Matrix.

Ce site, hébergé sur un serveur dont je suis administrateur, me permet de mettre en pratique mon savoir (développement web, administration et sécurisation de serveurs Linux).

Je l’utilise comme micro-blog / espace de discussion (https://ecirtam.net/links/ et https://ecirtam.net/opennews/).

Espace de partage de mes créations (https://ecirtam.net/galerie/, https://ecirtam.net/git/).

Partage de connaissances (https://ecirtam.net/wiki/, https://ecirtam.net/shaarlirss/).

Sur Internet, l’information va et vient. Elle n’est pas figée dans le temps et disparaît très facilement tout comme les pensées.

Ajouté à ça, des fanatiques de la censure, la conservation de l’information est difficile.

Pour remplacer le travail des moines copistes, qui copiaient les ouvrages de siècle en siècle, à l’heure du numérique de nouveaux moyens ont été mis en place.

On peut citer notamment l’excellent https://archive.org/ ou la religion Kopimisme, créée par des hackers.

C’est dans cette optique de préserver Internet que j’en copie une partie sur mon site.

- https://ecirtam.net/autoblogs/ : archivage automatique de sites / blogs qui disposent d’un flux RSS.

- https://ecirtam.net/wfc/ : archive du site « We Fight Censorship ». Site créé par « Reporters sans frontières » et qui a depuis longtemps disparu.

- https://ecirtam.net/shaarlirss/ : archivage automatique des shaarlis (applications de micro-blogging à héberger sur son propre site).

J’ai même été sollicité plusieurs fois par des blogueurs pour leur envoyer une copie de leur site qu’ils venaient de perdre.

Le rôle du partage et les limites dans le hacking

JD : On voit bien que la question du partage de connaissances fait écho dans ton travail. En effet, après avoir exploré ton site web, on découvre des communautés formées au fil du temps. J’ai tendance à croire que ce site est sans doute une référence en France dans le milieu du développement et, peut-être – je le suppose – dans le milieu du hacking.

Tout d’abord, je voudrais que nous nous penchions sur cette question. Dès le début, tu parlais de te sentir avant tout comme un hacker. Au fil des années, et avec la massification de l’informatique, un imaginaire du hacker s’est imposé, parfois de manière très ridicule. Je me rappelle, par exemple, comment le cinéma des années 90 exploitait ces figures. Il n’y avait pas un seul film où le rôle des enfants n’était pas lié à une connaissance surnaturelle des ordinateurs. De Terminator 2, où John Connor fait preuve de son « computer magic » en piratant des distributeurs d’argent, à Matrix où il s’agit de hacker une réalité simulée, en passant par des nanars comme Robocop 3 où les androïdes sont manipulés par une petite fille de dix ans, etc.

Cependant, tu décris cette appartenance au monde du hacking, d’abord comme ce que le mot signifie, un bidouilleur, et ensuite, comme une pratique de partage des connaissances.

J’aimerais d’abord savoir ce qu’il peut y avoir de réel dans cet imaginaire extravagant que l’on s’est forgé au fil des années. Ensuite, je voudrais que l’on aborde la question du partage. Que peut-on partager ? Y a-t-il des limites ? Que penser du copyright ou d’autres formes d’appropriation de la connaissance ? Je pose cette question car je remarque bien qu’il y a des limites claires dans ta pratique de l’Urbex sur la question de comment et quoi partager, notamment pour des raisons de conservation.

O : Est-ce que mon site est une référence en France ? Je ne le pense pas. Ça reste encore un « petit » site.

Par contre, je sais que les outils que j’ai développés sont utilisés au niveau mondial. Ça m’arrive de croiser des utilisateurs.

Bon, pour parler des hackers et de leur culture, mets ton plus beau sweat à capuche, ton /24 et c’est parti pour suivre le lapin blanc !

Le sweat à capuche, ce n’est pas contre les caméras !

Il n’y a pas de caméras sur nos PCs ou alors elles sont derrière un cache.

C’est juste qu’on n’a pas de chauffage au hackerspace. Faut pas chercher plus loin XD

Pour le « /24 », c’est un masque réseau. Blague d’admin réseau ^_^

Les films sont bourrés de stéréotypes.

Il y a des films où je décroche complètement de l’histoire à cause de leurs conneries complètement pétées.

À la base, un hacker, c’est un bidouilleur. Quelqu’un de curieux qui va transformer des trucs.

Ce n’est pas limité à l’informatique.

Le terme hacker, nous vient du club de modélisme ferroviaire du MIT, au début des années 1950. À l’époque, les étudiants ont détourné un système de téléphonie pour l’utiliser dans leur montage.

Donc, quand mes copains du radio-club détournent un four à micro-ondes pour en faire une alimentation pour poste radio, c’est du hacking.

Quand mon voisin transforme des palettes pour en faire des meubles, c’est du hacking.

Quand il y ajoute à ses meubles de l’aquaponie, c’est du hacking.

Lorsque Alain Damasio écrit des textes, il fait du hacking avec la langue française.

Lorsque des gamins appuient sur toutes les sonnettes d’un immeuble pour rentrer, c’est du hacking.

Dès l’instant où l’on détourne des choses de leur fonctionnement original, c’est du hacking.

Tout peut être hacké !

Mais pas forcément immédiatement !

On est très souvent limité par le temps et l’argent.

Certains hacks peuvent prendre des mois voire des années pour être mis en place.

Par exemple, en mars 2024, un « groupe » s’est fait prendre à essayer d’ajouter une faille dans la librairie « XZ Utils ». Ça faisait plus de 2 ans que ce « groupe » bossait dessus.

Je dis « groupe », car au moment où j’écris ces lignes, nous ne savons pas encore qui exactement a fait le coup.

On suppose que c’est un état, chose assez fréquente.

Si tu veux voir des hacks réalistes en films, il y a l’excellente série « Mr Robot ».

En dehors de la temporalité, tous les hacks sont crédibles.

Et il y a même des Easter eggs dans chaque épisode.

D’ailleurs, l’IMSI-catcher que j’ai codé y est présent 🙂

Un truc bidon que l’on retrouve dans plein de films, c’est quand le « hacker » doit couper la connexion, Internet ou téléphonique, au plus vite avant d’être repéré.

Eh bien, en fait, dans la vraie vie, dès l’instant où ton ordinateur est connecté à un site web et donc un serveur, celui-ci connaît ton IP instantanément.

Et du coup, il a une petite idée de qui tu es.

Idem pour le téléphone.

Pour contourner ça, oublie les VPN : il faut passer par des réseaux tels que TOR.

En parlant de TOR, ça me fait penser à un autre truc qui m’énerve.

Les gens qui parlent de « dark net ».

Techniquement, ça ne veut rien dire. Ça n’a aucun sens.

C’est un truc qui nous vient de journalistes incompétents.

Ce n’est pas parce qu’un site n’est pas indexé par Google qu’il est « dark ».

Et TOR, c’est « juste » une surcouche réseau.

Par exemple, mon site Ecirtam a deux adresses pour y accéder :

- via TCP classique : https://ecirtam.net/

- via TOR : https://ecirtamnt6tlwvlcgvx46vcob2iovfpdfdb4ajeh5hojsnugm4c5fnyd.onion/

Le serveur n’est pas du tout caché.

Tu as même des moteurs de recherche spécialisés pour les sites en « .onion ».

À la limite, les gens parleraient de « site sous TOR » ou « site .onion », ok, là, ça a un sens.

Mais « dark net », c’est débile. En plus, les plus gros trafics illégaux se font sur des sites tout à fait classiques et indexés par Google.

Pour en revenir à la culture du hacking, notamment informatique, IRL, on trouve plusieurs catégories de personnes et groupes :

- Les scripts kiddies en 1er.

Ce sont souvent eux que l’on retrouve à faire les grands titres dans la presse.

Ce sont des gamins qui n’ont pas beaucoup de connaissances en informatique et qui se retrouvent à utiliser des outils qu’ils ne maîtrisent pas.

C’est un peu comme des enfants avec des boîtes d’allumettes. C’est imprévisible. Et tout le monde peut être impacté, eux y compris.

Quand ils font une connerie, ils se font tout de suite choper à cause de leur incompétence. - Les développeurs.

Ce sont eux qui créent tout type de programme sur demande : logiciel, OS, outils, virus, ransomware, botnet, site web… Bref tout et n’importe quoi.

Il n’y a pas de limite à la création. - Les pentesters.

Chercheurs en sécurité. Ce sont eux qui trouvent les failles. Il y a plein de sous-catégories (red team, blue team, white hat, black hat, grey hat…). - Les hackers.

Polyvalents, ils font de tout. Ils détournent les choses de leur usage initial. - Les hackerspaces.

Lieux de partage de savoir et d’entraide : Breizh-Entropy, l’Électrolab, Tetal@b, Chaos Computer Club… - Mafia / État / Entreprise.

C’est l’industrie du piratage informatique et de l’armement. Ils fonctionnent comme n’importe quelle entreprise.

C’est eux le vrai danger pour notre sécurité. Ils ont de l’argent (beaucoup), et du monde : plein de chercheurs en sécurité.

Quelques noms : LockBit (Russie), Amesys (France), Cellebrite (Israël), NSO (Israël), Hacking Team (Italie), Equation Group (NSA – USA), Lazarus Group (Corée du Nord). - Les groupes de hackers / communautés.

Il y a de tout : white hat, black hat, grey hat, éthique, pas éthique…

Coucou les copains de « La Piraterie », groupe de pentesters francophones.

Petite sélection de personnalités intéressantes dans le milieu du hacking :

- Aaron Swartz

- Edward Snowden

- Geoffrey Dorne

- Jacob Appelbaum

- Julian Assange

- John Draper

- Kevin Mitnick

Après, pour voir des hackers en informatique en action, il faut aller à des CTF (Capture The Flag).

Ce sont des compétitions de hacking faites dans un cadre tout à fait légal, sur une infrastructure dédiée.

Exemple de CTF en présentiel : BreizhCTF, Le Hack

En ligne : HackTheBox, Root Me, Hack a Sat

Et d’autres événements : Le Hack, le Chaos Communication Congress, le FOSDEM, Black Hat, Defcon…

On y rencontre plein de gens super cools, originaux et passionnés.

Et moi en tant que hacker ?

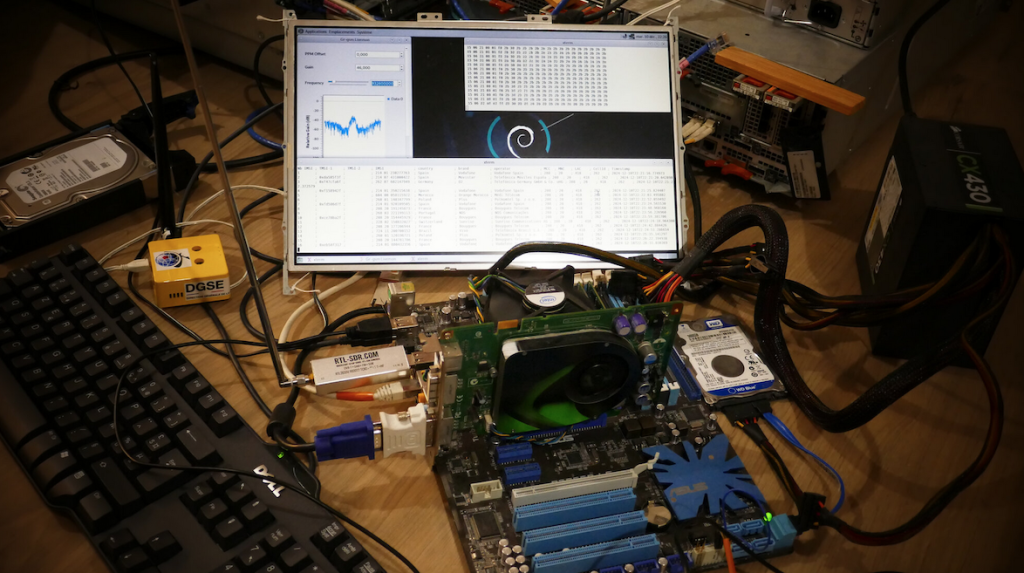

Je connais l’électronique, je suis développeur, admin système et réseau, pentester, hacker et radioamateur.

En somme, ce que je ne connais pas encore, je l’apprends.

Et côté matériel, j’en ai beaucoup.

Déjà mon PC principal a 4 écrans. Du Gnu/Linux, avec un thème sombre et des terminaux verts. Un peu comme Tank dans Matrix.

C’est pour le confort visuel. Il ne faut pas négliger ça lorsque l’on passe beaucoup de temps dessus. Surtout la nuit.

Je dis PC principal car j’en ai environ une vingtaine chez moi. Je n’ai pas refait l’inventaire.

Ces PCs sont principalement de la récupération. Donc ils ont plus de 10 ans.

L’avantage est d’avoir assez de pièces pour pouvoir les réparer lorsqu’il y en a un qui tombe en rade.

La moitié de mes ordinateurs sont des cartes ARM et consomment moins que les téléphones modernes.

Donc je n’ai pas une grosse consommation électrique. Je suis même sur un abonnement élec de 3 kVA.

Je m’occupe aussi du hackerspace Breizh-Entropy, où je partage mes connaissances.

En parlant de savoir, dans la culture du hacking, il y a des manifestes tels que « The Hacker Manifesto » ou « A Declaration of the Independence of Cyberspace ».

Ça pose la base de beaucoup de choses.

C’est une culture qui est assez vaste avec beaucoup de littérature sur le sujet.

Je conseille la lecture de « La face cachée d’internet : hackers, dark net » de Rayna Stamboliyska.

La culture du hacking prône beaucoup le partage.

On n’a qu’une vie et plein de casse-têtes à résoudre. Donc inutile de perdre notre temps sur ce qui a déjà été résolu.

C’est pour ça qu’il y a les logiciels libres et plus généralement les licences libres.

Le copyright et les brevets tuent l’innovation et la créativité. Ce sont des boulets qui nous bloquent dans notre évolution.

C’est pourquoi tous mes programmes sont en licence CC0 (Creative Commons Zero, domaine public).

Pour moi, on devrait être payé pour faire des choses et non être payé pour ce que l’on possède.

Il y a des cabinets d’avocats qui sont spécialisés dans l’achat de brevets. Ce sont les patent trolls.

Ils vivent en collant des procès à toutes les sociétés / personnes qui utilisent un truc qui se rapprocherait de leurs brevets.

Ils ne font aucune innovation. Ce sont de vrais parasites qui coûtent très très cher.

Par exemple, Google, Apple et Samsung dépensent assez souvent des milliards de dollars en procès pour des brevets.

L’importance de l’archivage numérique

JD : Une préoccupation qui ressort de ton site web concerne la gestion des archives. En effet, un onglet y est dédié aux ‘squelettes HTML’ de sites web archivés. Ce qui est particulièrement intéressant, c’est que ces archives sont également créées par les utilisateurs, auxquels tu as donné la possibilité de publier ces ‘squelettes’ selon leurs propres intérêts.

Ainsi, la question de l’archive prend ici une dimension cruciale. Aujourd’hui, on ne peut aborder la notion d’archive sans évoquer son lien avec le pouvoir. Tout au long du XXe siècle, différentes approches ont démontré que l’archive n’est pas un simple dépôt de documents, mais qu’elle est au cœur des débats autour de la mémoire, du pouvoir et de l’identité. La question touche avant tout au contrôle des récits.

Comment perçois-tu cette problématique ? Et selon toi, en quoi cette pratique d’archivage pourrait-elle interroger ou influencer ta démarche dans l’Urbex ?

O : Petite précision, ce ne sont pas des « squelettes HTML » que je sauvegarde mais le contenu de flux RSS.

RSS (Really Simple Syndication) est un format de données basé sur du XML. Cela permet de normaliser la structure des billets de blogs et leur chronologie de publication.

Au passage, fais un tour sur cette page : https://en.wikipedia.org/wiki/Aaron_Swartz 🙂

L’outil Autoblog (https://github.com/mitsukarenai/Projet-Autoblog et https://ecirtam.net/autoblogs/), anciennement VroumVroumBlog, a été créé vers 2013 par Mitsu (https://suumitsu.eu/), un anonyme, et Sebsauvage (http://sebsauvage.net/streisand.me/fr/).

Par la suite, Arthur Hoaro et moi avons rejoint le projet.

C’était à la grande époque de Wikileaks, Telecomix, Anonymous, des censures à tout-va et des effets Streisand.

L’effet Streisand, c’est lorsqu’en tentant de cacher une chose, elle se retrouve fortement médiatisée.

Le but de l’Autoblog est d’aider les petits sites à avoir une archive automatique pour éviter toute censure et répression.

Sur mon site, au début tout le monde pouvait ajouter des URL de flux RSS.

Mais au bout de quelques années, j’ai dû bloquer l’ajout par manque d’espace disque pour l’archivage. Je précise que je paye de ma poche les serveurs.

Je suis fermement contre la censure.

Je reconnais parfaitement que certains contenus sont purement de la merde.

Je dis simplement que les censurer ne résout pas les problèmes sociétaux. Ça ne s’attaque pas à la source du problème.

Pire que ça, la censure ajoute de la curiosité, de l’intérêt et augmente la popularité de la chose censurée.

Pour moi, ce qui manque à notre société, c’est de l’éducation, de l’ouverture d’esprit et de la communication.

Oui, je suis utopiste.

L’archivage des sites a un autre intérêt aussi : garder une trace du passé.

L’informatique, c’est tellement éphémère et fragile, tout comme les lieux abandonnés.

C’est une technologie qui évolue très vite et qui a tendance à casser la compatibilité avec les anciennes versions.

Dans 20 ans, il ne restera plus grand-chose des années 2010 et de la culture populaire.

Par exemple :

- Les jeux en Flash, comme Yeti Sports, ne sont plus jouables sans émulateur, car la technologie Adobe Flash Player a été enterrée en 2021.

- Tous les sites/blogs perso chez Orange ont disparu le 5 septembre 2023.

- Bon nombre d’internautes ferment leur site après quelques années pour diverses raisons qui leur sont propres.

Or, pas mal de ces sites ont eu une influence en leur temps.

En archivant les sites Internet et les lieux d’urbex, je conserve une trace de leur existence et de leur importance dans une époque qui n’est plus.

JD : J’ai l’impression qu’il n’est pas anodin de proposer des pratiques, qui semblent a priori variées, sur un même support. Je remarque que, tout comme ta démarche professionnelle, ta pratique de l’Urbex ainsi que tes initiatives en hacking et archivistique se déroulent toutes sur un même espace : ton site web.

J’imagine que ce lien réside, au fond, dans le fait qu’il s’agit d’un ensemble de pratiques destinées à partager l’information ou, plus largement, à contribuer à une certaine construction de la mémoire tout en résistant à la censure.

Tout d’abord, concernant l’Urbex, j’aimerais savoir comment tu te positionnes par rapport à l’histoire de cette pratique. En effet, selon les différentes définitions que l’on pourrait en donner, on pourrait retracer un parcours historique qui inclurait même des méthodes antérieures à la photographie, voire s’appuyant sur des supports totalement différents comme la littérature.

Cependant, j’ai le sentiment que la forme contemporaine de cette pratique peut être perçue avec ses particularités, notamment en lien avec la création de communautés et de supports web.

Dans un second temps, j’aimerais comprendre quels liens existent entre tes différentes propositions.

O : Le fait que je publie mes photos sur mon site et non les réseaux sociaux est la suite de mon engagement contre les GAFAM et pour l’auto-hébergement.

Et comme mon métier, c’est de créer des sites web, j’ai tout simplement mis en place le mien pour mes photos.

Oui, de tout temps, des gens ont construit des bâtiments, les ont abandonnés, puis d’autres personnes les ont visités.

Pour ma pratique, c’est un peu la randonnée du week-end, ma version de la visite de musées ^_^.

Je ne fais pas ça pour chercher à me faire peur comme peuvent le faire certains instagrameurs.

Non, moi, c’est une « chasse au trésor » dans un musée. Voir des choses improbables et les prendre en photo.

C’est vraiment la curiosité qui m’attire dans ces lieux.

Et puis, ça apprend aussi à ne pas avoir peur de l’inconnu.

Je fais ça avant tout pour moi. Donc tout à l’inverse des jeunes générations qui cherchent LA photo ou LA vidéo qui serait la plus likée sur Internet.

Pour le support, je privilégie uniquement la photo.

C’est beaucoup moins prise de tête que la vidéo à traiter une fois de retour chez moi. Pas besoin de regarder des heures de rushes.

Je les mets sur mon site dans une partie privée, et nous pouvons être plusieurs à les trier.

Idéalement, j’aimerais avoir de petits drones capables de faire un scan complet des lieux que je visite.

C’est en train d’arriver, mais il faut encore attendre quelques années que la technologie soit suffisamment mature.

J’ai un rêve : pouvoir revisiter ces lieux en jeu vidéo.